헛찌의 정보 모음집

[overthewire] bandit14 -> bandit15 워게임 풀어보기 본문

반응형

문제 해석

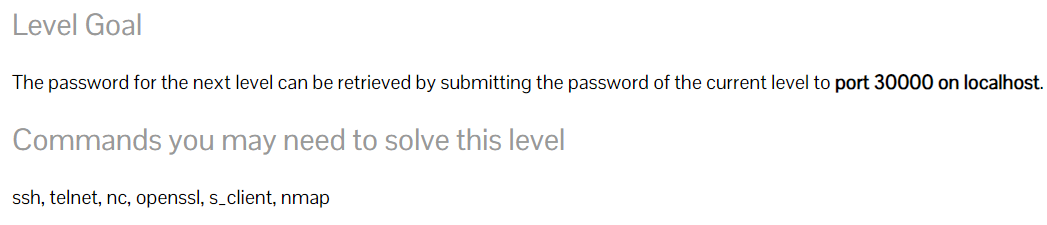

다음 단계의 비밀번호는 localhost 주소의 30000번 포트에 현재 단계의 비밀번호를 제출하면 얻을 수 있다.

어딘가에 제출을 하라는 것을 보니 통신을 연결해야 할 것 같다.

통신을 연결하여 데이터를 전송할 수 있는 명령어 중에는 nc 명령어가 있다.

nc는 netcat의 약자로 파일전송, 포트스캐닝 등 다양한 네트워크 작업을 실행 할 수 있다.

nc 명령어를 사용하여 현재의 비밀번호를 제출 했더니

다음 단계의 비밀번호를 얻을 수 있었다.

하지만 한가지 의문이 있었다.

.ssh 라는 숨겨진 디렉터리 안에

authorized_keys 라는 왠지 모를 파일이 하나 있던데 이것도 문제와 관련된 파일인걸까...

반응형

'워게임 > bandit' 카테고리의 다른 글

| [overthewire] bandit16 -> bandit17 워게임 풀어보기 (0) | 2024.08.21 |

|---|---|

| [overthewire] bandit15 -> bandit16 워게임 풀어보기 (0) | 2024.08.20 |

| [overthewire] bandit13 -> bandit14 워게임 풀어보기 (0) | 2024.08.16 |

| [overthewire] bandit12 -> bandit13 워게임 풀어보기 (0) | 2024.08.11 |

| [overthewire] bandit11 -> bandit12 워게임 풀어보기 (0) | 2024.08.09 |